Майже всі комп’ютери світу сьогодні підключені до інтернету, і робота в мережі здійснюється за допомогою мережевих протоколів. Однак далеко не всі користувачі знають, що таке мережевий протокол, в чому полягає призначення і які особливості кожного з типів. В цій статті відповімо на ці питання.

Що таке мережевий протокол?

Мережевий протокол — це комплекс установок, завдяки яким визначається і регулюється процес інформаційного обміну між комп’ютерами, підключеними до інтернету. Протокол в певному сенсі вважається мовою, необхідною машинам для взаємодії. Серед його ключових особливостей — структурованість і стандартизація.

Типи мережевих протоколів

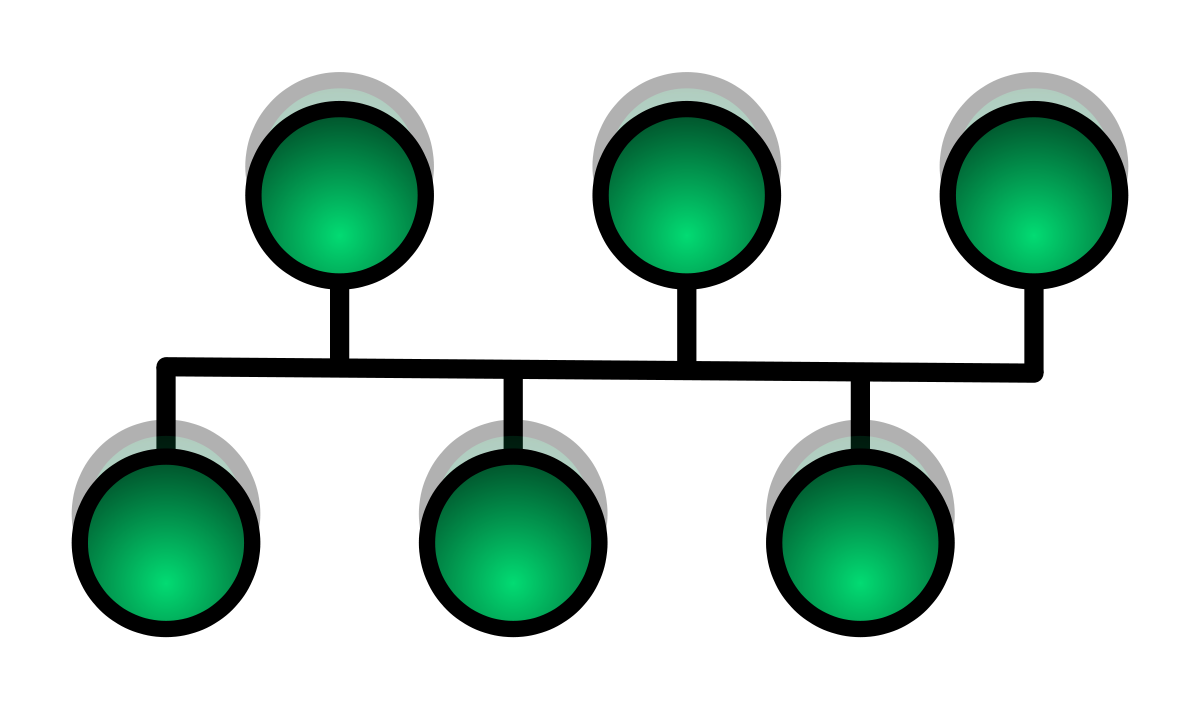

Функціонування мережі ґрунтується на роботі відразу декількох протоколів, наявних на різних рівнях. Виділяють такі рівні протоколів:

- фізичний — середовище, де здійснюється обмін даними, на цьому рівні трансформуються в бінарний код електричні імпульси, які далі передаються на більш високі рівні (на даному рівні функціонують медиаконвертери, сигнальні ретранслятори, хаби);

- канальний — рівень, на якому дані передаються на хост з метою обробки, а щоб ідентифікувати інформацію, застосовується MAC-адреси;

- мережевий — актуалізуються IP-адреси, завдяки яким в інтернеті ідентифікуються користувачі, дані надходять пакетами;

- транспортний — в обов’язковому порядку здійснюється доставка пакетів до адресатів, протокол відстежує цілісність і коректність донесення інформації, для цих цілей використовуються алгоритми фрагментування або об’єднання;

- сесійний — протоколи забезпечують підтримку мережевого сеансу, синхронність початку і кінця з’єднання, а також перевіряють дозволи на доступ;

- репрезентативний (рівень представлення) — отримана інформація декодується або кодується, файли розпаковуються або стискаються, тобто здійснюється переклад даних на рівень, який підійде конкретному браузеру (з додатком);

- прикладний — відбувається регулювання зв’язку користувачів і мережі, даються дозволи на доступ, реалізовується робота протоколів вищого рівня.

Дані типи представлені в порядку ієрархії, тобто з дій, які здійснюються на нижчому рівні, випливають алгоритми нового рівня.

Особливості та призначення поширених мережевих протоколів

Різниця між мережевими протоколами буде більш наочною, якщо порівнювати найбільш популярні види, розібратися з особливостями і функціями кожного.

HTTP

Hyper Text Transfer protocol є основним для функціонування всіх інтернет-ресурсів. Завдання даного протоколу — надання можливості запиту ресурсів, які потрібні в віддаленій системі (наприклад, файлів).

HTTP вважається клієнт-серверним протоколом, що означає надсилання даних однією конкретною стороною. Головні особливості HTTP пов’язані з:

- простотою — алгоритми легко сприймаються людьми;

- розширюваністю — досить навіть звичайного узгодження між клієнтами і серверами, щоб поміняти щось в семантиці;

- сесійній — між запитами відсутній послідовний зв’язок, на кожній сесії можна ділитися певним контекстом;

- транспортним рівнем — завдяки управлінню на транспортному рівні протокол знаходиться за межами HTTP.

За допомогою HTTP можна управляти кешем, аутентифікацією, проксі, а також сесіями. Однак останнім часом актуальна тенденція переходу сайтів з HTTP на HTTPS, що допомагає підвищити рівень довіри до інтернет-ресурсу.

IP

Internet Protocol є протоколом маршрутизації на мережевому рівні TCP/IP. Завдяки IP стало можливим об’єднати у всесвітню мережу різні комп’ютерні мережі. Головною метою протоколу є доставка пакетів між різноманітним мережевим обладнанням. У числі характерних властивостей:

- відсутність надійності — гарантію доставки без помилок забезпечують на більш високих рівнях протоколів, в той час як IP не виключає дублі, пошкодження, порушення порядку та навіть відсутність надсилання даних;

- унікальність — для кожного комп’ютера існують окремі IP-адреси, завдяки яким машини знаходять і ідентифікують один одного в інтернеті;

- фрагментованість — протокол проходить через різноманітні канали доставки, і в разі перевищення можливостей певних вузлів передбачено дроблення пакетів.

Даний алгоритм реалізований за допомогою таких видів, як IPv4 і IPv6. У моделі TCP/IP він відноситься до мережевого рівня.

SSH

Протокол Secure Shell реалізований на рівні додатків і призначений, щоб дистанційно керувати системою за допомогою захищеного каналу. Даний варіант застосовується в роботі багатьох технологій. Підключення по SSH включають такі особливості:

- шифрування — характерна властивість SSH — авторизація по ключу, тобто відбувається кодування всього трафіку, в тому числі паролів, за допомогою різних алгоритмів;

- безпеку — це властивість випливає з попереднього, так як завдяки шифруванню збільшується надійність віддаленої роботи;

- можливість стиснення — ця особливість актуальна при передачі інформації.

Копіювання файлів по SSH дозволяє підвищити рівень захисту при передачі інформації. Secure Shell вважається протоколом прикладного рівня, і його пряме призначення — забезпечення віддаленого доступу.

FTP

File Transfer Protocol — один з найстаріших прикладних варіантів. Протокол FTP служить для доступу до віддалених хостів і передачі програмного забезпечення. Щоб точніше розуміти, що таке FTP, слід розібратися з його особливостями. Так, властивості протоколу мають на увазі:

- результативність — протокол гарантує надсилання або видачу помилки, так як застосовується квотна система;

- варіативність шифрування — в різних випадках можливі або анонімні підключення, або передача паролів і логінів відкритим текстом;

- вбудовану аутентифікацію — користувачі автентифіковані за замовчуванням;

- застосовується декілька портів — FTP-протокол як мінімум застосовує подвійне підключення.

Завдяки бінарному режиму передачі (аналогічна особливість є у HTTP) зменшуються витрати трафіку і час, необхідних для надсилання великих файлів.

POP3

Post Office Protocol Version 3 — стандартний варіант на прикладному рівні, який використовується клієнтами email-сервісів. Головне завдання POP3 — забезпечити отримання пошти з віддаленого сервера за допомогою TCP-з’єднання.

Крім цього стандарту, щоб отримати електронну пошту, також використовується IMAP. Як правило, на сучасних клієнтах реалізовані обидва варіанти. Особливості POP3:

- постійний доступ до листів, які збережені на комп’ютері (навіть якщо немає зв’язку з мережею);

- відкриття вкладень одночасно з повідомленням;

- постійне звільнення пам’яті ящика — листи перевантажуються на жорсткий диск комп’ютера.

Проте, крім переваг, є істотний недолік — ризик зараження вірусами комп’ютерів користувачів. Також може знадобитися досить частий бекап. Щоб правильно організувати резервне копіювання даних, необхідно заручитися підтримкою надійного хостинг-провайдера.

MAC

Media Access Control є протоколом, розміщеним на низькому рівні. Його завдання полягає в тому, щоб ідентифікувати пристрої локальних мереж. Властивості MAC мають на увазі:

- унікальність — для кожного пристрою є унікальний MAC-адреса, яка спочатку задана виробником;

- захист від помилок — завдяки створенню і перевірці алгоритмів забезпечується додатковий захист на цьому рівні;

- контроль — MAC контролює доступ до фізичного середовища передачі.

Механізми управління доступом до каналу на MAC-рівні реалізовані як метод множинного доступу. Таким чином, відразу кілька станцій можуть застосовувати одне й те ж фізичне середовище.

Поширені порти мережевих протоколів

Порти представлені цілими позитивними числами, які записуються в заголовках протоколів. Знання цієї інформації допоможе для правильного налаштування, розширенні можливостей і посилення безпеки під час налаштування роботи в мережі. У представленій далі таблиці є дані про популярні порти.

| Номер порту і протокол | Опис |

|---|---|

| 8080/TCP | HTTP, застосовується проксі-серверами |

| 3128/TCP | |

| 443 / TCP, UDP | HTTP, за допомогою TLS або SSL |

| 80 / TCP, UDP | HTTP |

| 53 / TCP, UDP | DNS |

| 30000-35000 | FTP (пасивні порти) |

| 21/TCP | FTP (для передачі команд) |

| 20/TCP | FTP-data (для надсилання інформації по FTP) |

Вибір правильного протоколу і порту дозволяють оптимізувати роботу системи і убезпечити з’єднання. Якщо протоколи не узгоджені між собою, веб-ресурси будуть працювати некоректно і давати постійні збої.

Правильна настройка допоможе домогтися максимального результату від сервісу хостінгового провайдера. Щоб отримати професійну консультацію і замовити послуги оренди серверів, звертайтеся до представників хостинг-провайдера Дельтахост.

99954

99954 6 хв.

6 хв.